Télétravail, cybersécurité, management et COVID-19 : soyons plus que jamais vigilants et rappelons les bonnes pratiques !

La situation de crise et de confinement que nous vivons actuellement génère un flot de stress et d’angoisses. Cette situation fragilise nos échanges professionnels et accroit nos cyber-vulnérabilités. Le recul et l’esprit critique dont nous faisons preuve habituellement en matière de bonnes pratiques cyber peuvent se relâcher en de pareilles circonstances.

Cette nouvelle donne numérique offre une multitude de possibilités aux pirates professionnels :

- Arnaques au président,

- virus,

- phishing,

- ransomware,

- l’ingénierie sociale dans le domaine de la sécurité de l’information,

en tant que pratique de piratage psychologique à des fins d’escroquerie, va exploser durant le confinement.

La distanciation sociale modifie nos repères, nos interactions avec nos collègues et fournisseurs et par conséquent les flux de données qui vont désormais de pair.

C’est ce changement de paradigme qui crée de la vulnérabilité et qui engendre un risque accru de captation, d’exfiltration ou de destruction de données sensibles pour l’entreprise.

Dans ce contexte particulier, le management doit rappeler les règles de bonnes pratiques d’entreprise à adopter pour avoir un niveau de sécurité presque équivalent en télétravail qu’au bureau.

Le cyberespace est devenu notre nouvel open space de travail. Aujourd’hui plus que jamais, il convient de rappeler les bonnes pratiques élémentaires pour « télétravailler » en toute sécurité.

Focalisons-nous aujourd’hui sur l’ingénierie sociale et l’arnaque au président, nous ferons un rappel sur le phishing et le ransomware dans un futur article.

L’ingénierie sociale, l’arnaque au président

Les risques d’usurpation d’identité, de fraude au président, de fraude aux faux virements augmentent considérablement pendant une crise comme la nôtre. Il est important de sensibiliser les collaborateurs télétravaillant et de leur signaler qu’ils deviennent des cibles privilégiées pour les pirates informatiques.

ATTENTION VOTRE INTERLOCUTEUR TELEPHONIQUE, OU L’EXPEDITEUR DE L’E-MAIL QUE VOUS RECEVEZ, N’EST PEUT-ETRE PAS CELUI QU’IL PRETEND ETRE.

1. Le principe

Usurper l’identité d’un donneur d’ordres pour exiger d’un collaborateur qu’il effectue un virement frauduleux, en prétextant l’urgence et la confidentialité.

En se faisant passer pour un haut responsable de l’entreprise, l’escroc place le collaborateur en position de subordination hiérarchique. En position de force dans la relation, l’escroc dispose de puissants ressorts pour manipuler sa victime.

Il fait alors usage de l’autorité qu’on lui suppose « c’est un ordre que je vous donne là, tout en valorisant le collaborateur « je vous fais confiance ».

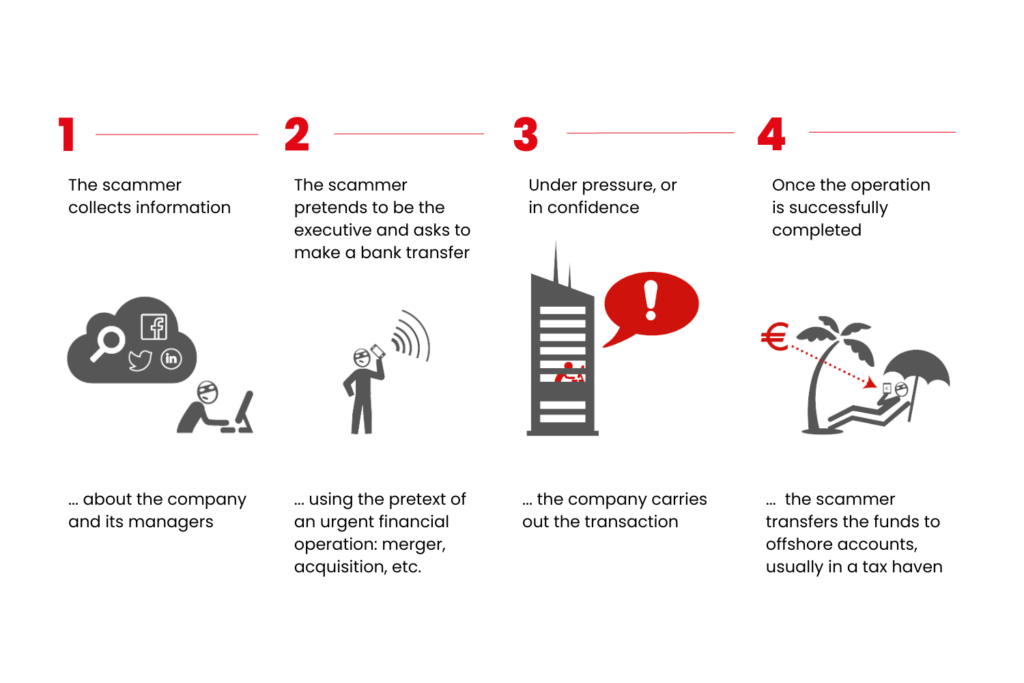

2. Les étapes de la fraude au président

Comment s'est déroulée la fraude du faux président ?

3. Les bons réflexes

Que faire face à une demande inhabituelle ?

Laissez-nous vous aider !

Notre partenaire

VOUS SOUHAITEZ RECEVOIR NOS DERNIÈRES INFORMATIONS?

Articles associés

Take the Guesswork out of People Management

Take the Guesswork out of People Management

Des processus aux personnes : atteindre la qualité

Des processus aux personnes : atteindre la qualité

Oser la transformation positive : Et si le capital émotionnel positif était la clé d'un changement durable ?

Oser la transformation positive : Et si le capital émotionnel positif était la clé d'un changement durable ?

Pourquoi engager des professionnels de la gestion du changement ? Nous pouvons le faire seuls !

Pourquoi engager des professionnels de la gestion du changement ? Nous pouvons le faire seuls !

Transformation numérique et gestion du changement : Leçons partagées lors d'un événement organisé par Cebi et MindForest

Transformation numérique et gestion du changement : Leçons partagées lors d'un événement organisé par Cebi et MindForest